Smartphones werden immer interessanter für Hacker!

Die Hacker kommen – auch zu dir…

Was geht heute noch ohne Telefon. Vielen Nutzern ist noch nicht bewusst, dass sensible Daten auf ihrem Gerät gespeichert sind. Geld für einen angemessenen Antiviren-Schutz oder für Schulungen wollen hingegen nur Wenige ausgeben.

Smartphones werden ein immer beliebteres Ziel für Hacker. Fast jeder Dritte (29 Prozent) hatte in den vergangenen zwölf Monaten mit einem Sicherheitsvorfall bei seinem Smartphone zu kämpfen.

Smartphones werden immer interessanter für Hacker! Die Hacker kommen – auch zu dir…

Dazu gehören Malewareangriffe, die zum Beispiel versuchen, Daten auf dem Gerät auszulesen. Dies hat der Digitalverband Bitkom anhand einer repräsentativen Studie herausgefunden, für die 1.017 Internetnutzer ab 14 Jahren befragt wurden.

Ralf Schmitz, Sicherheitsexperte hackt mobile Geräte

Bei „Live-Hackings“, was Ralf Schmitz bei seinen Vorträgen und Workshops anwendet, sollen auch Laien lernen, sich besser vor Angriffen aus dem Netz zu schützen.

„Ein mulmiges Gefühl und einige Aha-Erlebnisse erhalten die Teilnehmer immer“, so Schmitz.

Wie der Trojaner auf seinen beruflich genutzten Rechner kam, weiß der Geschäftsführer Peter K. nicht. Zunächst habe er dessen Existenz gar nicht bemerkt, sagt der 58-Jährige. Nur eines sei merkwürdig gewesen: „Die Internetverbindung wurde immer langsamer.“ Dann wurde Peter K, der in NRW lebt, von der Telekom kontaktiert.

„Man machte uns darauf aufmerksam, dass über unseren PC massenhaft Spam-Mails verschickt würden.“ Bei der folgenden digitalen Säuberungsaktion gelang es jedoch nicht, alle Spuren der Schadsoftware zu tilgen. Bald musste ein neuer PC her.

Smartphones werden immer interessanter für Hacker! Die Hacker kommen – auch zu dir…

Seit diesem Erlebnis vor einigen Jahren sei er vorsichtiger, sagt der Geschäftsführer und Vorstandsvorsitzender.

Längst ist das Smartphone für Cyberkriminelle mindestens ebenso interessant wie der heimische PC, weiß Schmitz aus seiner langjährigen Erfahrung zu berichten. Auf unseren Mobiltelefonen tragen wir nicht nur eine Fülle hoch sensibler Daten mit uns, häufig schützen wir die Geräte auch schlechter als den stationären Computer. Die meisten Nutzer (86 Prozent) geben an, ihr Smartphone stets bei sich zu tragen. Dabei werden nicht nur E-Mails und Kontaktdaten über das mobile Gerät empfangen und bearbeitet, sondern auch besonders kritische Anwendungen wie Online-Banking-Apps werden mobil genutzt.

Fast die Hälfte der Befragten (40 Prozent) laut Bitcom geben an, dass sich auf ihren Smartphones Inhalte befinden, die sie auf keinen Fall mit anderen teilen möchten.

Das Problematische daran: Viele Smartphones sind nur unzureichend gegen Hacker-Angriffe geschützt. „Leider wird über das Thema Sicherheit und Schutz des Smartphones häufig erst nachgedacht, wenn der Schaden bereits eingetreten ist. Jeder Handy-Nutzer sollte die Passwörter und Bildschirmsperre aktivieren sowie regelmäßig Backup von den Daten machen.“

Falls das Gerät gestohlen wird oder die Daten durch einen Handysturz kaputt gehen, können diese schnell und unkompliziert hergestellt werden.

Nur wenige wollen für Antiviren-Schutz oder Vorträge wirklich Geld ausgeben

Virenschutz wird noch immer nicht auf allen Geräten genutzt. Lediglich vier von zehn der Befragten gaben an, dass sie eine entsprechende Virenschutz-App auf dem Gerät installiert hätten. Hierbei würden die Nutzer laut Bitkom überwiegend auf die Möglichkeiten, die das Betriebssystem mitbringt, setzen oder kostenlosen Anwendungen vertrauen.

Vorträge und Workshops, bei denen Spezialisten wie Schmitz zeigen, wie kriminelle Hacker sensible Daten abgreifen und nutzen, werden immer beliebter. Ralf Schmitz tritt in ganz Deutschland auf.

Die Hacker kommen – auch zu dir

Dass dabei zunächst möglichst wenig Fachwissen vorausgesetzt wird, gehört zum guten Ton. Auch Ralf Schmitz steigt mit einem simplen Beispiel ein. „Was tun Sie als Erstes, nachdem Sie Ihr Handy oder Rechner hochgefahren haben?“, fragt der erfahrene IT-Berater Ralf Schmitz. Richtig, Mails und soziale Netzwerke checken. Also demonstriert der 50-Jährige, wie leicht man sich durch unbedachte Klicks in sozialen Netzwerken auf Links oder E-Mail-Anhänge Probleme einhandelt.

Schmitz zeigt den Teilnehmern live, wie es geht und wie man die Sicherheit erhöhen kann. Dann geht es um Virenschutz. Sex-Seiten seien bei Weitem nicht die wichtigsten Virenherde. Statistisch gesehen gehe von Blogs oder auch seriösen Webseiten viel größere Gefahr aus. „Wenn dort ein Werbebanner angezeigt wird und da ein Schadcode drin ist, reicht das Anzeigen dieses Banners, um sich zu infizieren.“ Fazit: Virenscanner brauche es für jede Plattform, nicht nur für Windows. Wenn Apple sagt, man brauche so etwas für Mac OS nicht, ist das eine Marketing-Lüge.

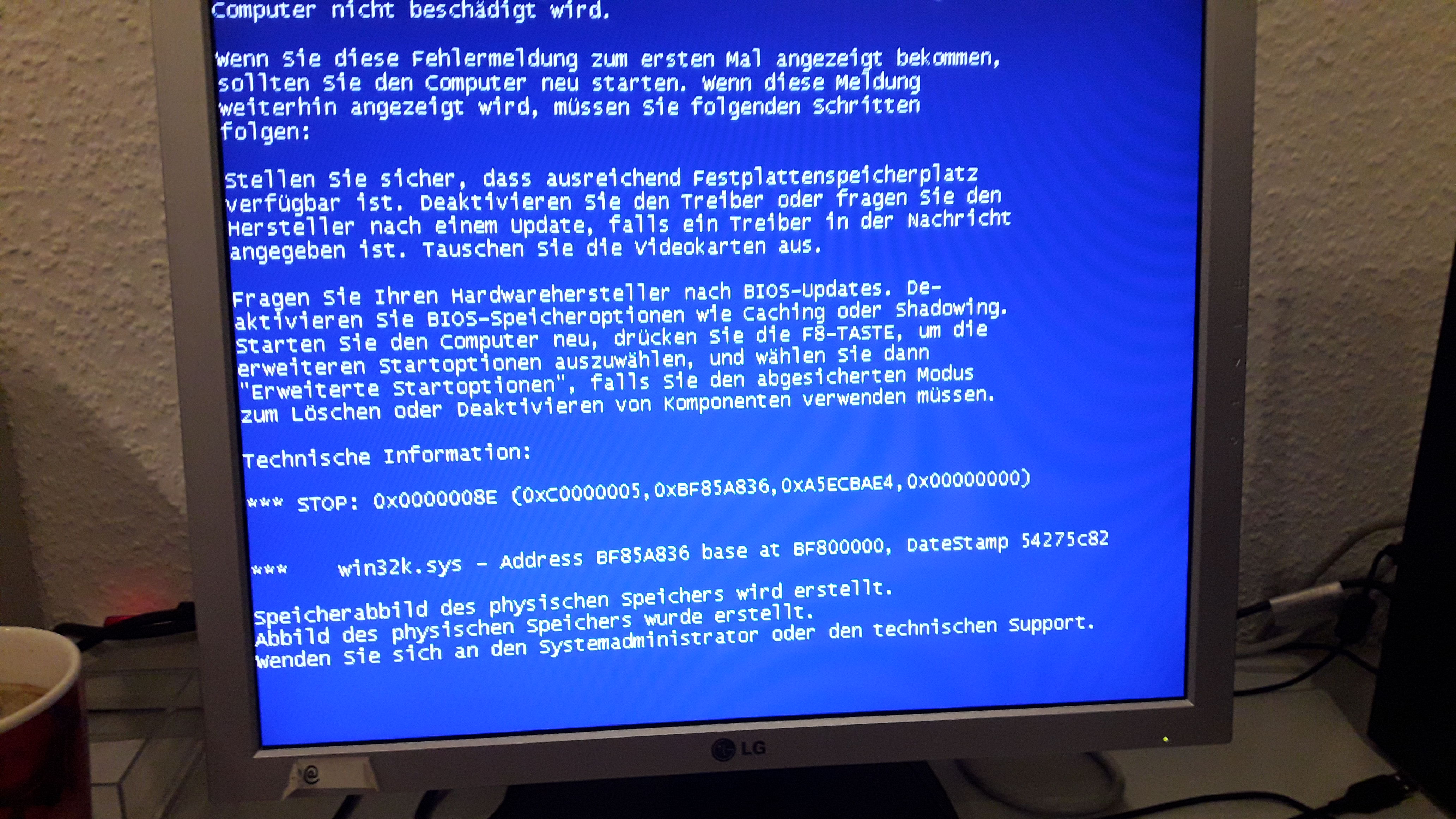

Aber auch über die Bedeutung von Firewalls wird gesprochen und die Erpressungstrojaner. „Locky“ oder „WannaCry“.

Wer sowas auf dem Rechner hat, sollte den Stecker ziehen und zunächst das weltweite Netz nicht mehr besuchen.

Hier kann man dann nur hoffen, dass regelmäßig Backup von den privaten Daten gemacht wurden und diese an einem sicheren Ort (Wohnzimmerschrank, Tresor) abgelegt wurden. Übrigens: Die Cloud ist keine Datensicherung, denn dort finden täglich auch Hackerangriffe statt.

Attacke über die USB-Buchse

Auch über Keylogger, weiß Schmitz zu berichten, sind Daten abgreifbar. Keylogger sehen aus wie USB Sticks, sind es aber nicht und man kann jede Tastatureingabe auslesen.

Aber auch sichere Passwörter sind sehr wichtig geworden. Vierstelliges Passwort à la „1234“ durch automatisierte Software sind in 10 Sekunden gehackt. Erst ab vierzehnstelligen Codes kann man von Sicherheit sprechen. Da braucht man schon 24 Stunden und länger, um dort reinzukommen und die Daten auszuspionieren.

Vortrag buchen: http://www.sicher-stark.com/vortraege/